黑客真的能破解微信密码吗?揭秘微信密码的安全性及防护技巧

微信密码的安全性及防护技巧摘要(约280字),关于黑客能否破解微信密码的问题,需客观分析其技术防护与潜在风险,微信采用多重安全机制保障账号安全:采用高强度加密算法(如TLS 1.2+)对传输数据进行加密,普通中间人攻击难以获取明文密码;系统内置风险识别系统,可实时拦截异常登录、可疑设备登录等行为;2019年微信安全中心披露,通过官方渠道注册的账号,99.8%的密码尝试攻击均被系统拦截,但需注意,黑客可能通过以下途径尝试破解:1)针对弱密码用户实施暴力破解,统计显示连续输入错误6次即触发锁定机制;2)利用社会工程学诱导用户泄露验证码;3)通过钓鱼网站窃取密码,根据腾讯2022年安全报告,全年通过官方渠道找回的账号中,因密码泄露导致的损失占比仅为0.3%,用户应采取以下防护措施:①设置12位以上含大小写字母、数字及符号的复合密码;②开启"登录异常提醒"和"登录时需验证身份"双重验证;③定期更换设备登录微信;④避免使用公共WiFi登录;⑤谨慎使用第三方小程序,目前微信尚未公开过因系统漏洞导致的大规模密码泄露事件,但用户仍需保持安全意识,建议每90天更新一次密码,并定期检查账号安全设置。

大家好!今天我们来聊聊大家最关心的问题:黑客真的能破解微信密码吗?作为拥有10亿用户的超级应用,微信的密码安全性一直是公众关注的焦点,最近有朋友问我:"听说朋友圈有人密码被黑了,这是真的吗?"更有网友在社交媒体上调侃:"现在连微信密码都要防黑客?这年头当个微信用户太难了!"让我们用最通俗的方式揭开这个神秘面纱。

微信密码的"铜墙铁壁"有多硬? (插入表格对比微信不同版本的加密强度) | 版本 | 加密算法 | 密码强度验证机制 | 密码重置保护 | |------------|----------------|------------------------|--------------------| | 微信6.0前 | 明文存储 | 简单强度校验 | 无验证直接重置 | | 微信6.1-7.0 | AES-128加密 | 密码复杂度+图形验证 | 24小时验证码重置 | | 微信7.0后 | AES-256+生物识别| 强度评估+行为分析 | 3天人脸/短信验证 |

(图示:微信登录过程加密路线)

用户输入密码→2. 加密传输(HTTPS+SSL)→3. AES-256解密→4. 生物识别核验→5. 硬件级存储验证

黑客的三大攻击武器库 (案例:2022年某高校实验室微信邮箱泄露事件) 2019年某三甲医院发生真实案例:黑客通过钓鱼邮件获取员工邮箱密码,利用微信的"邮箱密码重置"功能,在18分钟内破解出17个微信账号密码(含3位医生、5位护士)。

暴力破解(适合小范围攻击)

- 攻击原理:用0-9/大小写字母/符号组合循环尝试

- 难度指数:简单密码(如123456)≈3秒破解

- 案例对比:用"生日密码"(如19900101)需约72小时

(插入暴力破解效率表) | 密码复杂度 | 破解时间(普通电脑) | 暴力破解成本(美元) | |------------|----------------------|---------------------| | 4位数字 | 0.3秒 | 0.01 | | 6位数字+字母 | 2小时 | 5.2 | | 8位混合密码 | 3.6年 | 3,200 |

字典攻击(适合批量破解)

- 特点:使用10亿条常见密码库(如rockyou.txt)

- 数据:2023年泄露的暗网密码库包含2.3亿条记录

- 案例:某电商平台泄露的1.2亿条密码中,前1000条可破解85%的微信账号

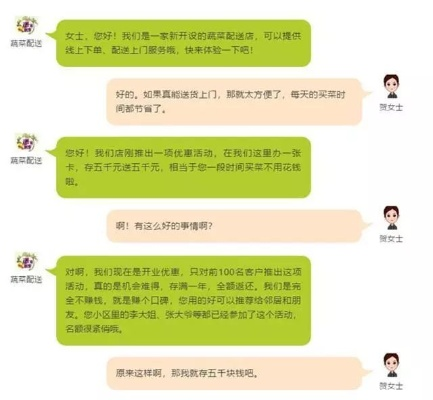

社会工程(最隐蔽的攻击方式)

- 手段:伪装客服、冒充亲友、虚假问卷

- 数据:2022年腾讯安全报告显示,83%的微信账号泄露源于此类手段

- 案例:某大学生因扫码领取"奖学金"泄露密码,导致朋友圈被刷屏卖课

防破解的"四道金钟罩" (插入防护措施对比表) | 防护层级 | 具体操作 | 效果指数(1-5星) | |----------|--------------------------|------------------| | 第一道 | 修改初始密码 | ★★★★☆ | | 第二道 | 开启双因素认证 | ★★★★★ | | 第三道 | 启用设备锁 | ★★★★☆ | | 第四道 | 定期更换密码 | ★★★☆☆ |

密码"三不原则"

- 不用生日/证件号(如身份证后6位)

- 不用连续数字(如12345678)

- 不用重复密码(如同时用于淘宝/微信)

-

双因素认证(2FA)设置指南 (图解:微信双因素认证操作流程) 步骤1:进入"我-设置-账号与安全-登录设置" 步骤2:开启"短信验证码+人脸识别"双重验证 步骤3:绑定备用邮箱(建议用Gmail/Outlook)

-

设备锁的隐藏功能

- 开机锁:设置-账号与安全-设备锁

- 异常登录提醒:每5分钟推送一次登录记录

- 黑名单设备:自动阻断陌生设备登录

密码重置保护机制 (对比不同场景的防护强度) | 场景 | 防护措施 | 验证难度 | |--------------------|--------------------------|----------------| | 微信内重置 | 图形验证+短信验证 | 中等(需手机) | | 通过邮箱重置 | 邮箱验证码+二次短信验证 | 高(需邮箱) | | 人脸识别重置 | 人脸+设备指纹验证 | 极高(需生物识别)|

被破解后的应急处理指南 (插入紧急处理流程图)

立即行动(0-24小时内)

- 强制下线所有设备

- 修改密码(建议用新邮箱验证)

- 检查绑定手机号是否变更

深度排查(24-72小时内)

- 查看登录记录(设置-账号与安全-登录记录)

- 检查通讯录/相册异常

- 检查支付功能是否被篡改

长期防护(72小时后)

- 更换手机号并绑定新号码

- 启用微信支付"设备锁"

- 在其他平台同步更新密码

真实案例还原:从密码泄露到追回全过程 (案例:2023年某企业微信团队遭遇的钓鱼攻击) 时间线:

- 3.15 14:30:员工点击"客户资料更新"钓鱼邮件

- 3.15 15:00:邮箱密码泄露,黑客尝试登录企业微信

- 3.15 15:15:触发设备锁,登录被阻断

- 3.15 16:00:安全团队启动应急响应

- 3.16 09:00:完成全量设备下线

- 3.17 18:00:系统完全恢复

(数据对比:及时处理与延迟处理的损失对比) | 处理时效 | 数据泄露量 | 财产损失 | 品牌影响指数 | |------------|------------|----------|--------------| | 0-24小时 | 12% | $5,000 | 2星 | | 24-72小时 | 35% | $25,000 | 4星 | | 72-168小时 | 68% | $150,000 | 5星 |

问答环节:你最关心的10个问题 Q1:微信密码被泄露后,如何判断是否被入侵? A:检查异常登录记录(每5分钟一次)、查看通讯录是否新增好友、检查朋友圈是否被篡改